Как работает вирус вымогатель Petya? Petya, NotPetya или Petna? Все, что нужно знать о новой эпидемии Вирус петя как он выглядит

Антивирусные программы стоят на компьютере практически каждого пользователя, однако иногда появляется троян или вирус, который способен обойти самую лучшую защиту и заразить ваше устройство, а что еще хуже – зашифровать ваши данные. В этот раз таким вирусом стал троян-шифратор “Петя” или, как его еще называют, “Petya”. Темпы распространения данный угрозы очень впечатляют: за пару дней он смог “побывать” в России, Украине, Израиле, Австралии, США, всех крупных странах Европы и не только. В основном он поразил корпоративных пользователей (аэропорты, энергетические станции, туристическую отрасль), но пострадали и обычные люди. По своим масштабам и методам воздействия он крайне похож на нашумевший недавно .

Вы несомненно должны защитить свой компьютер, чтобы не стать жертвой нового трояна-вымогателя “Петя”. В этой статье я расскажу вам о том, что это за вирус “Petya”, как он распространяется, как защититься от данной угрозы. Кроме того мы затронем вопросы удаления трояна и дешифровки информации.

Что такое вирус “Petya”?

Для начала нам стоит понять, чем же является Petya. Вирус Петя – это вредоносное программное обеспечение, которое является трояном типа «ransomware» (вымогатель). Данные вирусы предназначены для шантажа владельцев зараженных устройств с целью получения от них выкупа за зашифрованные данные. В отличии от Wanna Cry, Petya не утруждает себя шифрованием отдельных файлов – он практически мгновенно “отбирает” у вас весь жесткий диск целиком.

Правильное название нового вируса – Petya.A. Кроме того, Касперский называет его NotPetya/ExPetr.

Описание вируса “Petya”

После попадания на ваш компьютер под управлением системы Windows, Petya практически мгновенно зашифровывает MFT (Master File Table – главная таблица файлов). За что же отвечает эта таблица?

Представьте, что ваш жесткий диск – это самая большая библиотека во всей вселенной. В ней содержатся миллиарды книг. Так как же найти нужную книгу? Только с помощью библиотечного каталога. Именно этот каталог и уничтожает Петя. Таким образом, вы теряете всякую возможность найти какой-либо “файл” на вашем ПК. Если быть еще точнее, то после “работы” Пети жесткий диск вашего компьютера будет напоминать библиотеку после торнадо, с обрывками книг, летающими повсюду.

Таким образом, в отличии от Wanna Cry, который я упоминал в начале статьи, Petya.A не шифрует отдельные файлы, тратя на это внушительное время – он просто отбирает у вас всякую возможность найти их.

После всех своих манипуляций он требует от пользователей выкуп – 300 долларов США, которые нужно перечислить на биткойн счет.

Кто создал вирус Петя?

При создании вируса Петя был задействован эксплойт (“дыра”) в ОС Windows под названием «EternalBlue». Microsoft выпустил патч, который “закрывает” эту дыру несколько месяцев назад, однако, не все же пользуются лицензионной копией Windows и устанавливает все обновления системы, ведь правда?)

Создатель “Пети” смог с умом использовать беспечность корпоративных и частных пользователей и заработать на этом. Его личность пока что неизвестна (да и навряд ли будет известна)

Как распространяется вирус Петя?

Вирус Petya чаще всего распространяется под видом вложений к электронным письмам и в архивах с пиратским зараженным ПО. В вложении может находиться абсолютно любой файл, в том числе фото или mp3 (так кажется с первого взгляда). После того, как вы запустите файл, ваш компьютер перезагрузится и вирус сымитирует проверку диска на ошибки CHKDSK, а сам в этот момент видоизменит загрузочную запись вашего компьютера (MBR). После этого вы увидите красный череп на экране вашего компьютера. Нажав на любую кнопку, вы сможете получить доступ к тексту, в котором вам предложат заплатить за расшифровку ваших файлов и перевести необходимую сумму на bitcoin кошелек.

Как защититься от вируса Petya?

- Самое главное и основное – возьмите за правило ставить обновления для вашей операционной системы! Это невероятно важно. Сделайте это прямо сейчас, не откладывайте.

- Отнеситесь с повышенным вниманием ко всем вложениям, которые приложены к письмам, даже если письма от знакомых людей. На время эпидемии лучше пользоваться альтернативными источниками передачи данных.

- Активируйте опцию “Показывать расширения файлов” в настройках ОС – так вы всегда сможете увидеть истинное расширение файлов.

- Включите “Контроль учетных записей пользователя” в настройках Windows.

- Необходимо установить один из , чтобы избежать заражения. Начните с установки обновления для ОС, потом установите антивирус – и вы уже будете в гораздо большей безопасности, чем раньше.

- Обязательно делайте “бэкапы” – сохраняйте все важные данные на внешний жесткий диск или в облако. Тогда, если вирус Petya проникнет на ваш ПК и зашифрует все данные – вам будет достаточно прост провести форматирование вашего жесткого диска и установить ОС заново.

- Всегда проверяйте актуальность антивирусных баз вашего антивируса. Все хорошие антивирусы следят за угрозами и своевременно реагируют на них, обновляя сигнатуры угроз.

- Установите бесплатную утилиту Kaspersky Anti-Ransomware . Она будет защищать вас от вирусов-шифраторов. Установка данного ПО не избавляет вас от необходимости установить антивирус.

Как удалить вирус Petya?

Как удалить вирус Petya.A с вашего жесткого диска? Это крайне интересный вопрос. Дело в том, что если вирус уже заблокировал ваши данные, то и удалять будет, фактически, нечего. Если вы не планирует платить вымогателям (чего делать не стоит) и не будете пробовать восстанавливать данные на диске в дальнейшем, вам достаточно просто произвести форматирование диска и заново установить ОС. После этого от вируса не останется и следа.

Если же вы подозреваете, что на вашем диске присутствует зараженный файл – просканируйте ваш диск одной из или же установите антивирус Касперского и проведите полное сканирование системы. Разработчик заверил, что в его базе сигнатур уже есть сведения о данном вирусе.

Дешифратор Petya.A

Petya.A зашифровывает ваши данные очень стойким алгоритмом. На данный момент не существует решения для расшифровки заблокированных сведений. Тем более не стоит пытаться получить доступ к данным в домашних условиях.

Несомненно, мы бы все мечтали получить чудодейственный дешифратор (decryptor) Petya.A, однако такого решения просто нет. Вирус поразил мир несколько месяцев назад, но лекарство для расшифровки данных, которые он зашифровал, так и не найдено.

Поэтому, если вы еще не стали жертвой вируса Петя – прислушайтесь к советам, которые я дал в начале статьи. Если вы все же потеряли контроль над своими данными – то у вас есть несколько путей.

- Заплатить деньги. Делать этого бессмысленно! Специалисты уже выяснили, что данные создатель вируса не восстанавливает, да и не может их восстановить, учитывая методику шифрования.

- Вытащить жесткий диск из вашего устройства, аккуратно положить его в шкаф и жать появления дешифратора. Кстати, Лаборатория Касперского постоянно работает в этом направлении. Доступные дешифраторы есть на сайте No Ransom .

- Форматирование диска и установка операционной системы. Минус – все данные будут утеряны.

Вирус Petya.A в Росси

В России и Украине было атаковано и заражено свыше 80 компаний на момент написания статьи, в том числе такие крупные, как “Башнефть” и “Роснефть”. Заражение инфраструктуры таких крупных компаний говорит о всей серьезности вируса Petya.A. Несомненно, что троян-вымогатель будет и дальше распространяться по территории России, поэтому вам стоит позаботиться о безопасности своих данных и последовать советам, которые были даны в статье.

Petya.A и Android, iOS, Mac, Linux

Многие пользователи беспокоятся – “а может ли вирус Petya заразить их устройства под управлением Android и iOS. Поспешу их успокоить – нет, не может. Он рассчитан только на пользователей ОС Windows. То же самое касается и поклонников Linux и Mac – можете спать спокойно, вам ничего не угрожает.

Заключение

Итак, сегодня мы подробно обсудили новый вирус Petya.A. Мы поняли, чем является данный троян и как он работает, узнали как уберечься от заражения и удалить вирус, где взять дешифратор (decryptor) Petya. Надеюсь, что статья и мои советы оказались полезны для вас.

Несколько месяцев назад и мы и другие IT Security специалисты обнаружили новый вредонос – Petya (Win32.Trojan-Ransom.Petya.A) . В классическом понимании он не был шифровальщиком, вирус просто блокировал доступ к определенным типам файлов и требовал выкуп. Вирус модифицировал загрузочную запись на жестком диске, принудительно перезагружал ПК и показывал сообщение о том что “данные зашифрованы – гоните ваши деньги за расшифровку”. В общем стандартная схема вирусов-шифровальщиков за исключением того что файлы фактически НЕ зашифровывались. Большинство популярных антивирусов начали идентифицировать и удалять Win32.Trojan-Ransom.Petya.A через несколько недель после его появления. Кроме того появились инструкции по ручному удалению. Почему мы считаем что Petya не классический шифровальщик? Этот вирус вносит изменения в в Master Boot Record и препятствует загрузке ОС, а также шифрует Master File Table (главную таблицу файлов). Он не шифрует сами файлы.

Однако несколько недель тому назад появился более изощренный вирус Mischa , судя по всему написанный теми же мошенниками. Этот вирус ШИФРУЕТ файлы и требует заплатить за расшифровку 500 – 875$ (в разных версиях 1.5 – 1.8 биткоина). Инструкции по “расшифровке” и оплате за нее хранятся в файлах YOUR_FILES_ARE_ENCRYPTED.HTML и YOUR_FILES_ARE_ENCRYPTED.TXT.

Вирус Mischa – содержимое файла YOUR_FILES_ARE_ENCRYPTED.HTML

Сейчас фактически хакеры заражают компьютеры пользователей двумя вредоносами: Petya и Mischa. Первому нужны права администратора в системе. То есть если пользователь отказывается выдать Petya админские права либо же удалил этот зловред вручную – в дело включается Mischa. Этому вирусу не нужны права администратора, он является классическим шифровальщиком и действительно шифрует файлы по стойкому алгоритму AES и не внося никаких изменений в Master Boot Record и таблицу файлов на винчестере жертвы.

Вредонос Mischa шифрует не только стандартные типы файлов (видео, картинки, презентации, документы), но также файлы.exe. Вирус не затрагивает только директории \Windows, \$Recycle.Bin, \Microsoft, \Mozilla Firefox, \Opera, \Internet Explorer, \Temp, \Local, \LocalLow и \Chrome.

Заражение происходит преимущественно через электронную почту, куда приходит письмо с вложенным файлом – инсталятором вируса. Оно может быть зашифровано под письмо с Налоговой, от Вашего бухгалтера, как вложенные квитанции и чеки о покупках и.т.д. Обращайте внимание на расширения файлов в таких письмах – если это исполнительный файл (.exe), то с большой вероятностью он может быть контейнером с вирусом Petya \ Mischa. И если модификация зловреда свежая – Ваш антивирус может и не отреагировать.

Обновление 30.06.2017: 27 июня модифицированный вариант вируса Petya (Petya.A) массово атаковал пользователей в Украине. Эффект от данной атаки был колоссален и экономический ущерб пока не подсчитан. За один день была парализована работа десятков банков, торговых сетей, государственных учреждений и предприятий разных форм собственности. Вирус распространялся преимущественно через уязвимость в украинской системе подачи бухгалтерской отчетности MeDoc с последним автоматическим обновлением данного ПО. Кроме того вирус затронул и такие страны как Россия, Испания, Великобритания, Франция, Литва.

Удалить вирус Petya и Mischa c помощью автоматического чистильщика

Исключительно эффективный метод работы со зловредным ПО вообще и программами-вымогателями в частности. Использование зарекомендовавшего себя защитного комплекса гарантирует тщательность обнаружения любых вирусных компонентов, их полное удаление одним щелчком мыши. Обратите внимание, речь идет о двух разных процессах: деинсталляции инфекции и восстановления файлов на Вашем ПК. Тем не менее, угроза, безусловно, подлежит удалению, поскольку есть сведения о внедрении прочих компьютерных троянцев с ее помощью.

- . После запуска программного средства, нажмите кнопку Start Computer Scan (Начать сканирование).

- Установленное ПО предоставит отчет по обнаруженным в ходе сканирования угрозам. Чтобы удалить все найденные угрозы, выберите опцию Fix Threats (Устранить угрозы). Рассматриваемое зловредное ПО будет полностью удалено.

Восстановить доступ к зашифрованным файлам

Как было отмечено, программа-вымогатель Mischa блокирует файлы с помощью стойкого алгоритма шифрования, так что зашифрованные данные нельзя возобновить взмахом волшебной палочки – если не принимать в расчет оплату неслыханной суммы выкупа (иногда доходит до 1000$). Но некоторые методы действительно могут стать палочкой-выручалочкой, которая поможет восстановить важные данные. Ниже Вы можете с ними ознакомиться.

Программа автоматического восстановления файлов (дешифратор)

Известно весьма неординарное обстоятельство. Данная инфекция стирает исходные файлы в незашифрованном виде. Процесс шифрования с целью вымогательства, таким образом, нацелен на их копии. Это предоставляет возможность таким программным средствам как восстановить стертые объекты, даже если надежность их устранения гарантирована. Настоятельно рекомендуется прибегнуть к процедуре восстановления файлов, ее эффективность не вызывает сомнений.

Теневые копии томов

В основе подхода предусмотренная Windows процедура резервного копирования файлов, которая повторяется в каждой точке восстановления. Важное условие работы данного метода: функция “Восстановление системы” должна быть активирована до момента заражения. При этом любые изменения в файл, внесенные после точки восстановления, в восстановленной версии файла отображаться не будут.

Резервное копирование

Это самый лучший среди всех не связанных с выкупом способов. Если процедура резервного копирования данных на внешний сервер применялась до момента атаки программы-вымогателя на Ваш компьютер, для восстановления зашифрованных файлов понадобиться попросту войти в соответствующий интерфейс, выбрать необходимые файлы и запустить механизм восстановления данных из резерва. Перед выполнением операции необходимо удостовериться, что вымогательское ПО полностью удалено.

Проверить возможное наличие остаточных компонентов вымогателя Petya и Mischa

Очистка в ручном режиме чревата упущением отдельных фрагментов вымогательского ПО, которые могут избежать удаления в виде скрытных объектов операционной системы или элементов реестра. Чтобы исключить риск частичного сохранения отдельных зловредных элементов, выполните сканирование Вашего компьютера с помощью надежного защитного программного комплекса, специализирующегося на зловредном ПО.

Сегодня вирус-вымогатель атаковал множество компьютеров в государственном, коммерческом и частном секторах Украины

Беспрецедентная хакерская атака нокаутировала множество компьютеров и серверов в государственных органах и коммерческих организациях по всей стране

Масштабная и тщательно спланированная кибер-атака вывела сегодня из строя объекты критической инфраструктуры многих госпредприятий и компаний. Об этом сообщила Служба безопасности (СБУ).

Начиная с обеда в интернете как снежный ком начали появляться сообщения о заражении компьютеров в государственном и частном секторе. Представители правительственных учреждений заявили о хакерских атаках на их IT-инфраструктуру.

По данным СБУ, заражение преимущественно происходило вследствие открытия word- и pdf-файлов, которые злоумышленники рассылали по электронной почте. Вирус-вымогатель (ransomware) Petya.A использовал сетевую уязвимость в операционной системе Windows. За разблокировку зашифрованных данных кибер-преступники требовали оплату в биткоинах размером $300.

Секретарь Совета национальной безопасности и обороны Александр Турчинов заявил , что госорганы, которые были включены в защищенный контур - специальный интернет-узел - не претерпели повреждений. Очевидно, Кабинет министров должным образом не выполнил рекомендации Национального координационного центра кибербезопасности, потому что правительственные компьютеры пострадали от Petya.A. Не устояли перед сегодняшней атакой Минфин, ЧАЭС, Укрэнерго, Укрпочта, Новая почта и ряд банков.

Некоторое время даже не открывались интернет-страницы СБУ, киберполиции и Государственной службы специальной связи и защиты информации (ГСССЗИ).

По состоянию на вечер вторника, 27-го июня, ни один из правоохранительных органов, в обязанности которых входит борьба с кибер-атаками, не сообщил, откуда взялся Petya.A и кто за ним стоит. СБУ, Киберполиция (сайт которой не работал целый день), ГСССЗИ сохраняли олимпийское молчание по поводу размера причиненного вирусом-вымогателем вреда.

Атака вируса на компьютеры украинских государственных и частных компаний началась в 11:30. Под ударом оказались крупные банки, торговые сети, операторы сотовой связи, государственные компании, объекты инфраструктуры и предприятия сферы услуг.

Вирус охватил всю территорию Украины, к 17:00 появилась информация о том, что атака зафиксирована и на самом западе страны, в Закарпатье: здесь в связи с вирусом были закрыты отделения банка «ОТР» и Укрсоцбанка.

«Не работает популярный на Украине сайт Korrespondent.net и телеканал «24». Количество компаний, которые пострадали от атаки, увеличивается с каждым часом. В настоящее время на Украине не работает большая часть банковских отделений. Например, в офисах Укрсоцбанка компьютеры просто не загружаются. Нельзя получить или отправить деньги, оплатить квитанции и проч. В то же время в ПриватБанке проблем не наблюдается», — сообщает киевский корреспондент RT.

Вирус поражает только компьютеры, которые работают на операционной системе Windows. Он шифрует главную таблицу файлов жёсткого диска и вымогает у пользователей деньги за расшифровку. В этом он схож с вирусом-вымогателем WannaCry, атакам которого подверглось множество компаний по всему миру. При этом уже появились результаты проверки заражённых компьютеров, показавшие, что вирус уничтожает всю или большую часть информации на заражённых дисках.

В настоящий момент вирус идентифицирован как mbr locker 256, но в СМИ получило распространение другое название — Petya.

От Киева до Чернобыля

Вирус поразил и киевское метро, где в настоящее время возникают затруднения с оплатой банковскими картами.

Поражены многие крупные объекты инфраструктуры, такие как государственный железнодорожный оператор «Укрзализница», аэропорт Борисполь. Впрочем, пока они работают в штатном режиме, системы аэронавигации вирус не затронул, хотя Борисполь уже опубликовал предупреждение о возможных изменениях в расписании, а в самом аэропорту не работает табло прилёта.

В связи с атакой испытывают трудности в работе два крупнейших почтовых оператора страны: государственная «Укрпочта» и частная «Новая почта». Последняя заявила о том, что сегодня не будет взиматься плата за хранение посылок, а Укрпочта пытается минимизировать последствия атаки при помощи СБУ.

В связи с риском заражения не работают и сайты тех организаций, которые вирус не затронул. По этой причине отключены, к примеру, сервера сайта Киевской городской государственной администрации, а также сайт Министерства внутренних дел Украины.

Украинские официальные лица вполне предсказуемо заявляют, что атаки совершаются из России. Об этом сказал секретарь Совета национальной безопасности и обороны Украины Александр Турчинов. «Уже сейчас, проведя первичный анализ вируса, можно говорить про российский след», — цитирует его официальный сайт ведомства.

К 17:30 вирус добрался даже до Чернобыльской АЭС. Об этом изданию «Украинская правда» сообщил начальник смены ЧАЭС Владимир Ильчук.

«Есть предварительная информация, что некоторые компьютеры были заражены вирусом. Поэтому, как только эта хакерская атака началась, была дана персональная команда компьютерным рабочим на местах персонала компьютеры отключить», — сказал Ильчук.

Атака на сладости и нефтегаз

Хакерской атаке во вторник, 27 июня, также подверглись некоторые российские компании, включая нефтегазовые гиганты «Роснефть» и «Башнефть», металлургическую компанию Evraz, «Банк Хоум Кредит», отделения которого приостановили работу, а также российские представительства Mars, Nivea, Mondelez International, TESA и ряда других зарубежных компаний.

- Reuters

- MAXIM SHEMETOV

Около 14:30 мск в «Роснефти» заявили о проведении мощной хакерской атаки на серверы компании. При этом в микроблоге компании в Twitter отмечается, что атака могла привести к серьёзным последствиям, но благодаря переходу на резервную систему управления производственными процессами ни добыча, ни подготовка нефти не были остановлены.

После кибератаки сайты компаний «Роснефть» и «Башнефть» на некоторое время стали недоступны. В «Роснефти» также заявили о недопустимости распространения лживой информации по поводу произошедшей атаки.

Распространители лживых панических сообщений будут рассматриваться как сообщники организаторов атаки и вместе с ними нести ответственность.

— ПАО «НК «Роснефть» (@RosneftRu) 27 июня 2017 г.

«Распространители лживых панических сообщений будут рассматриваться как сообщники организаторов атаки и вместе с ними нести ответственность», — сообщили в компании.

При этом в «Роснефти» отметили, что по факту кибератаки компания обратилась в правоохранительные органы, и выразили надежду, что инцидент никак не связан «с текущими судебными процедурами». Во вторник, 27 июня, арбитражный суд Башкирии начал рассмотрение по существу иска «Роснефти», «Башнефти» и Башкирии к АФК «Система» на сумму 170,6 млрд рублей.

WannaCry-младший

При этом хакерская атака не затронула работу компьютерных систем администрации президента России и официальный сайт Кремля, который, как сообщил ТАСС пресс-секретарь президента Дмитрий Песков, «работает стабильно».

Хакерская атака также никак не отразилась на работе российских АЭС, отметили в концерне «Росэнергоатом».

Компания Dr. Web на своём сайте заявила, что, несмотря на внешнее сходство, нынешняя атака была совершена с использованием вируса, отличающегося от уже известной вредоносной программы-вымогателя Petya, в частности, механизмом распространения угрозы.

«Среди жертв кибератаки оказались сети «Башнефти», «Роснефти», Mondelez International, Mars, Nivea, TESA и другие», — цитирует агентство сообщение компании. При этом в пресс-службе Mars в России рассказали, что кибератака вызвала проблемы с IT-системами только у бренда Royal Canin, производителя кормов для животных, а не у всей компании.

Последняя крупная хакерская атака на российские компании и государственные учреждения произошла 12 мая в рамках масштабной операции неизвестных хакеров, атаковавших компьютеры с ОС Windows в 74 странах мира при помощи вируса-шифровальщика WannaCry.

Во вторник глава международного комитета Совета Федерации Константин Косачёв, выступая на заседании комиссии Совфеда по защите государственного суверенитета, заявил, что около 30% всех кибератак на Россию совершается с территории США.

«С российской территории на американские компьютеры совершается не более 2% от общего числа кибератак, при этом с территории США на российскую электронную инфраструктуру — 28—29%», — приводит слова Косачёва РИА Новости.

По сообщению руководителя международной исследовательской команды «Лаборатория Касперского» Костина Райю, вирус Petya распространился на многие страны мира.

Petrwrap/Petya ransomware variant with contact [email protected] spreading worldwide, large number of countries affected.

27 июня страны Европы поразила атака вируса-вымогателя, известного под безобидным именем Petya (в различных источниках также можно встретить названия Petya.A, NotPetya и GoldenEye). Шифровальщик требует выкуп в биткоинах, эквивалентный 300 долларам. Заражены десятки крупных украинских и российских компаний, также фиксируется распространение вируса в Испании, Франции и Дании.

Кто попал под удар?

Украина

Украина стала одной из первых стран, подвергшихся атаке. По предварительным оценкам, атакованы около 80 компаний и госучреждений:

На сегодняшний день вирус не просто шифрует отдельные файлы, а полностью забирает у пользователя доступ к жесткому диску. Также вирус-шифровальщик использует поддельную электронную подпись Microsoft, которая показывает пользователям, что программа разработана доверенным автором и гарантирует безопасность. После заражения компьютера вирус модифицирует специальный код, необходимый для загрузки операционной системы. В результате при запуске компьютера загружается не операционная система, а вредоносный код.

Как защититься?

- Закройте TCP-порты 1024–1035, 135 и 445.

- Обновите базы ваших антивирусных продуктов.

- Так как Petya распространяется при помощи фишинга, не открывайте письма из неизвестных источников (если отправитель известен, уточните, безопасно ли это письмо), будьте внимательны к сообщениям из соцсетей от ваших друзей, так как их аккаунты могут быть взломаны.

- Вирус ищет файл C:\Windows\perfc , и, если не находит его, то создаёт и начинает заражение. Если же такой файл на компьютере уже есть, то вирус заканчивает работу без заражения. Нужно создать пустой файл с таким именем. Рассмотрим этот процесс подробнее.

— Hacker Fantastic (@hackerfantastic)

Взаимодействие браузера и сервера на примере GET и POST запросов

Взаимодействие браузера и сервера на примере GET и POST запросов Подключение смартфона HTC к компьютеру

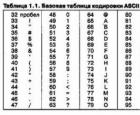

Подключение смартфона HTC к компьютеру Алфавитный подход к измерению информации

Алфавитный подход к измерению информации Смотреть что такое "VoIP" в других словарях Связь ip телефония

Смотреть что такое "VoIP" в других словарях Связь ip телефония