Как отменить шифрование диска на mac is. Encrypto. Как зашифровать папку или файл с важной информацией. Как работает FileVault

Encrypto - бесплатная утилита для шифрования файлов и папок от разработчиков CleanMyMac и Hider 2. Она шифрует любую информацию алгоритмом AES-256, и расшифровывает ее после ввода пароля.

Encrypto - бесплатная утилита для шифрования файлов и папок от разработчиков и . Она шифрует любую информацию алгоритмом AES-256, и расшифровывает ее после ввода пароля.

Чтобы зашифровать файл, нужно просто перетащить его на окно Encrypto и задать желаемый пароль. Расшифровка происходит по двойному клику на файл.

Перетащите информацию на окно Encrypto, чтобы зашифровать ее

Перетащите информацию на окно Encrypto, чтобы зашифровать ее  Чтобы расшифровать файл, кликните два раза на нем и введите пароль

Чтобы расшифровать файл, кликните два раза на нем и введите пароль Лично мне понравилось использовать Encrypto вместе с моей флешкой для бэкапов, где я храню копии документов и паролей.

Раньше я шифровал такую флешку через Дисковую Утилиту macOS. Сейчас же отформатировал ее в универсальный формат ExFAT, а важные данные зашифровал через Encrypto. В случае чего я смогу открыть и расшифровать информацию как под Mac, так и под Windows.

Если вам хочется не только шифровать, но и прятать информацию от посторонних глаз, то от этих же разработчиков.

Большинство пользователей Mac для защиты своих данных и файлов от несанкционированного доступа пользуются паролем для входа в систему. Однако так ли это безопасно, как принято считать? Как оказалось, не совсем. Есть много способов, которые позволяют сбросить пароль, предоставляя возможность получить доступ ко всей информации, которая хранится на вашем Mac. Впрочем, решение этой проблемы есть – FileVault. О нем мы сегодня и поговорим.

FileVault – это система шифрования данных, которая использует алгоритм XTS-AES-128 с длиной ключа 256 бит, что обеспечивает крайне высокий уровень безопасности. Сам ключ шифрования вырабатывается на основе пароля пользователя при помощи алгоритма PBKDF2. Вся информация в дальнейшем будет храниться фрагментами по 8 МБ.

Как ни странно, но функция работает достаточно просто – все данные копируются на зашифрованный образ диска, а затем удаляются из незащищенного пространства. После того как первичная обработка данных завершена, далее новые файлы будут шифроваться «на лету» в фоновом режиме. Есть поддержка Instant Wipe, которая позволяет безопасно затереть всю информацию на диске без возможности восстановления. Кроме того, этот инструмент предоставляет возможность шифрования резервных копий Time Machine.

Как работает FileVault

При первой настройке для защиты от утери пароля создается ключ восстановления, который необходимо обязательно запомнить, поскольку в случае утери кода восстановить данные будет нельзя. В качестве альтернативы можно настроить сброс пароля, используя учетную запись iCloud.

После того как мы активировали FileVault, процесс загрузки компьютера меняется для обеспечения безопасности. Если раньше пароль нужно было вводить после загрузки учетной записи, то теперь это происходит до, что исключает даже потенциальную возможность сброса пароля пользователя любым из известных способов (Single User Mode, загрузка с внешнего носителя и другие методы).

Почему стоит использовать FileVault

Пароля пользователя явно недостаточно для обеспечения полной безопасности и конфиденциальности. При наличии физического доступа к компьютеру сброс пароля – лишь вопрос времени. В случае же с шифрованием можно быть уверенным, что доступ к данным никто не получит. Кроме того, утилита разработана и уже встроена в систему, что говорит о полной интеграции с системой.

Еще плюсом можно отметить то, что объём данных до и после шифрования не меняется.

Какие есть недостатки

- Шифрование с помощью FileVault достаточно серьезно влияет на производительность Mac.

- Нельзя восстановить данные, если забыты пароль и ключ восстановления.

- В случае поломки накопителя данные также будут утеряны навсегда.

- Зашифрованные копии Time Machine не позволяют восстановить конкретный файл, а только копию целиком.

Как настроить FileVault

Осталось перегрузить наш Mac. Сразу после этого будет выполняться фоновое шифрование, при этом компьютером можно будет пользоваться без ограничений.

Добавление дополнительного уровня защиты крайне важно, чтобы избежать кражи, особенно ваших личных файлов, сохраненных на компьютере. Шифрование позволяет защитить паролем любые файлы или папки на вашем устройстве, чтобы никто не крал вашу личную информацию. Учить как зашифровать файлы на Mac в этом новом посте.

Часть 1. Шифрование файлов на Mac с помощью Дисковой утилиты

У всех нас есть файлы, сохраненные на нашем Mac, которые мы не хотим, чтобы другие люди видели или получали к ним доступ; Эти файлы могут содержать ваши банковские реквизиты, личные записи и другие важные заметки. Хорошо, что мы можем легко зашифровать эти файлы на Mac с помощью Дисковой утилиты.

Несмотря на то, что мы можем использовать FileVault, который является полнодисковым шифрованием, которое предотвращает несанкционированный доступ к информации на вашем загрузочном диске, мы можем чувствовать себя в большей безопасности, когда мы также шифруем определенные файлы или папки, особенно когда мы совместно используем компьютеры с кем-то еще.

Как зашифровать файлы на Mac? Мы будем использовать Disk Utility и установить уровень защиты, добавив пароль.

Как превратить папку в защищенный паролем образ диска

- Запустите Дисковую утилиту из папки «Программы» в разделе «Утилиты». Вы также можете использовать поиск Spotlight

- В меню «Дисковая утилита» выберите «Файл» и перейдите в «Новый образ». Нажмите Изображение в папке и дождитесь появления всплывающего окна.

- Укажите необходимые данные для сохранения нового образа диска. Введите необходимую информацию для Сохранить как, используйте более подходящее имя файла. Под «Где» выберите правильное местоположение папки; и в разделе Шифрование вы можете выбрать между 128Bit и 256Bit. Обратите внимание, что чем выше применяемое шифрование, тем больше времени требуется для завершения шифрования. Бит 256 более безопасен, но медленнее для завершения шифрования.

- Для формата изображения выберите чтение / запись, чтобы разрешить вам редактировать файлы в зашифрованной папке. Выберите Сохранить и введите желаемый пароль. Используйте пароли, которые легко запомнить, но трудно расшифровать. Вам может потребоваться ввести пароль дважды для подтверждения. Нажмите Сохранить и нажмите Готово.

Теперь вы можете найти зашифрованный образ диска в папке, которую вы указали ранее, как файл DMG с именем файла, которое вы также ввели. Теперь вы можете удалить старый файл или папки без шифрования. Прежде чем удалить старый файл или папку, убедитесь, что вы создали резервную копию на случай, если вы что-то напутали в процессе.

Как открыть защищенный паролем файл / папку?

Чтобы получить доступ к зашифрованному образу диска или открыть его, вам просто нужно дважды щелкнуть файл образа диска, ввести пароль и нажать «ОК». Обратите внимание, что вам не нужно ставить флажок ниже, чтобы запомнить пароль в цепочке для ключей, в противном случае он просто аннулирует весь процесс, который мы проделали, особенно когда другие пользователи имеют доступ к вашей цепочке для ключей. После ввода правильного пароля диск будет смонтирован, а файлы появятся и станут доступны.

Часть 2. Как зашифровать загрузочный диск с помощью FileVault

Как мы упоминали ранее, FileVault - это специальная настройка шифрования, предоставляемая на вашем Mac, чтобы обеспечить полную защиту диска, которая использует шифрование XTS-AES-128 с ключом 256-bit.

Шаги по настройке FileVault

- Перейдите к настройкам безопасности и конфиденциальности из системных настроек в Apple Menu

- Нажмите FileVault

- Нажмите на значок замка и введите имя пользователя и пароль администратора.

- Включить FileVault

Если у вас несколько пользователей Mac, каждому пользователю также необходимо ввести пароль, чтобы иметь возможность разблокировать диск. Шифрование занимает некоторое время, поскольку оно использует более безопасный ключ, однако вы можете продолжить работу на своем Mac. Он продолжает шифрование в фоновом режиме и только тогда, когда Mac не спит и подключен.

После завершения шифрования перезагрузите устройство и введите пароль, который вы создали ранее. Вам нужно будет делать это каждый раз, когда вы входите в свой Mac при запуске. Все пользователи обязаны вводить свои собственные пароли.

Шаги, чтобы отключить FileVault

Если в любом случае вы захотите отключить FileVault, просто вернитесь в раздел «Безопасность и конфиденциальность»> «Найти» и нажмите «FileVault»> щелкните значок замка и введите имя пользователя и пароль администратора> нажмите «Отключить FileVault». Процесс расшифровки также занимает некоторое время, прежде чем он будет завершен.

Шаги для сброса пароля FileVault

Что произойдет, если вы забыли пароль FileVault? Существует три способа сброса пароля.

- Вы можете использовать свою учетную запись iCloud для восстановления и разблокировать диск для тех, кто использует iOS Yosemite или более позднюю версию.

- Локальное восстановление тоже подойдет, если вы не хотите использовать iCloud в качестве опции восстановления учетной записи.

- Наконец, вы можете выбрать три секретных вопроса и сохранить их в ключе восстановления FileVault. Это доступно, если вы используете iOS Mavericks

Часть 3. Как использовать Печать в PDF

Если вы хотите зашифровать только один файл, вы также можете воспользоваться опцией «Печать в PDF». Мы предполагаем, что все знакомы с этой опцией. Любые файлы, которые позволяют печатать в PDF, могут быть зашифрованы. Проверьте эти шаги ниже:

- Откройте файл, который вы хотите зашифровать, и перейдите к печати.

- В окне «Печать» выберите PDF и нажмите «Сохранить как PDF».

- Нажмите на кнопку Параметры безопасности

- Установите флажок «Требовать пароль для открытия документа». Введите желаемый пароль и подтвердите. Другие поля ниже являются необязательными на случай, если вы захотите добавить пароль при редактировании или печати документа.

- нажмите OK

Это оно! Вы практически зашифровали документ PDF. Вы можете сделать это для ваших личных заметок и других отдельных файлов или документов.

Часть 4. Вывод

Вот, наконец, мы узнали как зашифровать файлы на Mac использование Дисковой утилиты, а также шифрование всего диска с помощью FileVault. Однако использование FileVault может занимать или занимать много места на диске, а также может вызывать задержку или снижение производительности устройства. Если вам нужно оптимизировать и очистить ваш Mac и получить больше места, используйте . Это универсальное решение, которое поможет вам оптимизировать ваш Mac, предоставив нам три мощных варианта: Status, Cleaner и Toolkit. Не стесняйтесь использовать эту программу, если вам нужно больше места для хранения!

Мы надеемся, что вы узнали что-то из этого руководства, и дайте нам знать ваши мысли в комментариях ниже!

Я, как и у многие люди, связанные с системным администрированием, немного параноик. Я считаю, что мои данные хотят украсть. Пусть они реально никому, кроме меня (“и множества злоумышленников, которые спят и видят, как получить мои фотографии, подборку музыки и фильмов, и…”, — это слова моего внутреннего параноика) и не нужны, но защититься не помешает.

Что произойдёт, если ноутбук украдут?

Самый простой случай — вор сразу же переформатирует диск и поставит чистую версию операционной системы. Останется купить новый ноутбук, восстановиться из Time Machine и спокойно продолжить работу. Этот сценарий характерен для умного вора, который знает о функции ”Find My Mac ” и о системе Pray .

Но есть другой случай — вор или глуп, или любопытен. Если глуп, то начнёт пользоваться ноутбуком, не трогая систему. Недавняя история поимки такого вора описана в статье ”Why you don’t steal from a hacker ”. Всё закончилось плачевно для вора и отлично для владельца ноутбука.

Если вор любопытен и умён, то сразу же отключит сетевые интерфейсы, чтобы даже случайно система не вышла в Интернет, и начнёт изучать, чем бы можно поживиться.

Начнёт изучать документы, ключи доступа, попробует добраться до Keychain, посмотрит историю команд в shell и возможно наткнётся на пароль (в моей практике был случай, когда очень быстрый коллега в сессии излишне любопытного пользователя вбивал пароль администратора, но вбил не в поле запроса пароля, а просто в shell, и пароль администратора попал в.history). Пароль в клиническом случае может быть единым для системы и для базы 1Password. Можно дальше не продолжать. А дальше — или проникновение, или шантаж.

Надеюсь, вы не думаете, что запрос пароля при входе в систему кого-то остановит? Firmware Password (по крайней мере раньше) сбрасывался фокусом с вынимаем одной из нескольких планок памяти, а затем очисткой PRAM. Потом — single user mode, пара команд , и пароль изменён. Если же не хочется возиться с Firmware Password, то диск вынимается из ноутбука, подключается к другому компьютеру и доступ ко всем данным получен.

Для защиты от описанной ситуаций был реализован FileVault. В первой версии пользовательский домашний каталог помещался в зашифрованный контейнер (sparse bundle image), ключом к которому служил пользовательский пароль. Не зная пароля, контейнер невозможно было открыть. Не нужно исключать возможность угадывания пароля, но если пароль был сложным, то данные были в полной безопасности.

За безопасность нужно платить. Для того, чтобы сделать резервную копию данных в Time Machine, нужно было выйти из учётной записи. Сделать выборочное восстановление через интерфейс Time Machine было нельзя. Включение шифрования ухудшало производительность файловых операций порой на 50%. Были и другие мелкие сложности.

В OS X Lion вошла улучшенная версия — FileVault 2 , система шифрования полного диска, использующая алгоритм XTS-AES 128.

В процессе изучения вопроса я обращался к статьям MacFixIt ”About FileVault 2 in OS X 10.7 Lion ” и ArsTechnica ”File system changes in Lion ”.

Желающие разобраться с математическими моделями могут прочитать документ ”IEEE P1619TM/D16 Standard for Cryptographic Protection of Data on Block-Oriented Storage Devices ” и ”Не такой уж ты и страшный, XTS-AES ”.

Незашифрованными остаются раздел с EFI и Recovery HD:

$ diskutil list /dev/disk0 #: TYPE NAME SIZE IDENTIFIER 0: GUID_partition_scheme *160.0 GB disk0 1: EFI 209.7 MB disk0s1 2: Apple_CoreStorage 159.2 GB disk0s2 3: Apple_Boot Recovery HD 650.0 MB disk0s3

- После инициализации “железа” EFI находит Recovery HD и передаёт управление загрузчику /System/Library/CoreServices/boot.efi, находящемуся на этом разделе.

- У загрузчика есть два варианта — запустить EfiLoginUI из com.apple.boot.x и показать стартовый экран с запросом пароля входа, или же, если была нажата комбинация Option-R — оболочку восстановления системы из com.apple.recovery.boot.

- Ключи для расшифровки диска хранится в файле EncryptedRoot.plist.wipekey в каталоге /com.apple.boot.x/System/Library/Caches/com.apple.corestorage. Пользовательский пароль расшифровывает ключи к диску, находящийся в этом файле. Дальше они хранится в памяти, расшифровка содержимого диска производится “на лету”. Каждый раз при изменении пользовательского пароля, добавлении нового пользователя и подобных операциях EncryptedRoot.plist.wipekey перегенерируется.

FileVault работает и для пользователей, входящих через OpenDirectory — их аттрибуты доступа кешируются на случай отсутствия соединения с сервером каталогов.

Производительность дисковых операций при включенном FileVault 2 согласно тестам Anandtech ухудшается не более, чем на 20-30%, что вполне приемлемо. Однако стоит учитывать, что есть зависимость от процессора и диска . Новые процессоры Intel используют наборы инструкций AES-NI для ускорения работы с AES Intel® Advanced Encryption Standard Instructions (AES-NI) и с шифрованием диска справляются лучше, чем старые процессоры Core 2 Duo. Решение каждый принимает сам на основании собственного железа.

При краже Mac’а получить доступ к данным будет практически невозможно (при условии сложного пароля и неочевидных ответов на вопросы восстановления ключа в Apple). Придётся просто купить новый Mac и особо не беспокоиться о компрометации паролей и использовании данных.

Time Machine работает теперь без необходимости выхода из учётной записи. Теперь нужно беречь данные Time Machine, а лучше размещать их в зашифрованном разделе (как это сделать, описано в статье Mac OS X Lion FileVault 2 and Time Machine External Drive Encryption).

Из “особенностей” нужно помнить, что при загрузке с зажатым Option раздел “Recovery HD” будет недоступен, для загрузки с него нужно удерживать комбинацию клавиш Command-R.

Активация

Активация FileVault 2 проста. System Preferences/Security & Privacy/FileVault, Click the lock to make changes, Turn On FileVault. Обязательно нужно в надёжном и обязательно зашифрованном месте сохранить ключ и ответы на вопросы восстановления ключа (если выбрали его сохранение в Apple). Система предложит перезагрузиться. Сразу же при загрузке будет запрошен ваш пароль и после входа вы сразу же сможете работать. Ждать часами завершения шифрования раздела не нужно, эта операция производится в фоновом режиме пока вы полноценно работаете:

С запуском iCloud появится возможность “Find My Mac”, в которой по аналогии с “Find My iPhone/iPad” при появлении Mac в сети можно отобразить сообщение с воспроизведением звукового сигнала, заблокировать Mac или даже уничтожить содержимое зашифрованного диска (могу предположить, что удаляются ключи шифрования и диск становится бесполезным массивом данных).

Немногие знают, что зашифровать компьютер с помощью FileVault2 для гарантии безопасности совершенно недостаточно - в ряде случаев взлом шифрования займет всего пару часов и злоумышленник получит доступ к вашим данным. Для гарантии того, что FileVault2 защищает вас надежно, требуется выполнить пару нехитрых дополнительных действий и соблюдать несколько правил при использовании компьютера. В каких же случаях взлом FileVault2 под силу специалисту средней квалификации с соответствующим программным обеспечением, а в каких ваши данные под надежной защитой?

Нагляднее всего будет следующая схема:

Из этой схемы следует, что, если ваш Mac находится в спящем режиме или загрузка системы находится на этапе выбора пользователя (вне зависимости от того, был уже осуществлен вход в учётную запись пользователя или нет, главное что на предзагрузочном экране уже был введен пароль доступа к диску), у злоумышленника есть возможность вскрыть Filevault2 и получить доступ к данным на вашем компьютере.

Чтобы уберечь себя от подобных неприятностей, много времени не потребуется, достаточно изменить всего три параметра.

В результате, каждый раз при выводе устройства из режима сна вам придется вводить пароль от своей учётной записи дважды - для получения доступа к диску и для входа в систему, что может показаться немного неудобным, зато безопасно.

А раз уж зашла речь о повышении уровня безопасности, если у вас на компьютере несколько пользователей, стоит убедиться, что включить его (войти в систему после включения питания или разбудить после «глубокого» сна) смогут только те пользователи, которым это действительно нужно. Проверить список пользователей, которым разрешено это действие, можно командой sudo fdesetup list

Если же вы хотите удалить пользователя из списка, введите

sudo fdesetup remove -user Username

где Username

- короткое имя пользователя, которого вы хотите удалить из списка.

Добавить пользователя можно, открыв меню Системные настройки → Защита и безопасность → FileVault и нажав кнопку «Вкл.пользователей». Вы также можете сделать это и через Терминал

. Для этого введите команду sudo fdesetup add -usertoadd Username

где Username

— короткое имя пользователя, которому вы хотите дать право на доступ к диску. Вам также понадобится ввести пароль от учётной записи пользователя, у которого доступ к диску уже есть (или ключ шифрования, если вы его создавали при включении FileVault2

), а также пароль пользователя, которого вы хотите добавить.

Вы также можете сделать это и через Терминал

. Для этого введите команду sudo fdesetup add -usertoadd Username

где Username

— короткое имя пользователя, которому вы хотите дать право на доступ к диску. Вам также понадобится ввести пароль от учётной записи пользователя, у которого доступ к диску уже есть (или ключ шифрования, если вы его создавали при включении FileVault2

), а также пароль пользователя, которого вы хотите добавить.

Для дополнительной защиты вашего компьютера вы также можете установить пароль прошивки, который позволит запуск системы только с выбранного вами загрузочного диска. более подробно о том, зачем это делать и каким образом пароль прошивки поможет вам защитить данные на вашем Mac, вы можете прочитать в одной из наших .

В результате, при обычном запуске вашего Mac вам необходимо ввести только пароль от своей учётной записи пользователя, однако при попытках запустить систему с другого диска или в режиме восстановления процесс загрузки будет прерван экраном со значком блокировки и полем для ввода пароля прошивки.

При утере пароля прошивки разблокировать ваш Mac в большинстве случаев получится только с помощью официального сервисного центра Apple, поэтому желательно его не забывать, а лучше записать и хранить в надёжном месте.

Обновление OS X 10.7.2 отключает прямой доступ к памяти для Firewire при выходе пользователя из системы, что снижает риск взлома, однако, если вход осуществлен, компьютер остается уязвимым. Также на компьютерах с архитектурой процессора Ivy Bridge (выпускающиеся с 2012 года) и OS X версии 10.8.2 и выше используется аппаратная виртуализация VT-D, которая успешно блокирует прямой доступ к памяти, даже когда пользователь уже осуществил вход в учётную запись.

Однако, если верить , по состоянию на март 2015 года около 70% используемых устройств всё еще уязвимы для подобных атак, поэтому, во избежание неприятных сюрпризов, стоит перестраховаться. Осторожность никогда не бывает излишней, особенно если речь идёт о защите конфиденциальных данных.

Благодарим Тодда Гаррисона за оригинальный материал и за участие в подготовке данной статьи.

Взаимодействие браузера и сервера на примере GET и POST запросов

Взаимодействие браузера и сервера на примере GET и POST запросов Подключение смартфона HTC к компьютеру

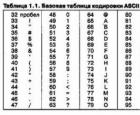

Подключение смартфона HTC к компьютеру Алфавитный подход к измерению информации

Алфавитный подход к измерению информации Смотреть что такое "VoIP" в других словарях Связь ip телефония

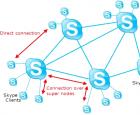

Смотреть что такое "VoIP" в других словарях Связь ip телефония